経済産業省を装うフィッシング攻撃の観測レポートについて

Thread Intelligence のプラットフォームを提供することで知られているAnomali社より、政府系の調達機関を装い認証情報を窃取しようとする攻撃に関するレポート記事が公開されました。

記事中で述べられている調達機関は、買い手と売り手を結びつける組織だと定義されています。

目次

- どの国の組織を装うか

- 攻撃者が用意するサイトと証明書

- フィッシングサイトと攻撃インフラのマッピング

- 攻撃者の狙いと現状

- フィッシング攻撃の観測について(国内)

どの国の組織を装うか

今回、攻撃者がフィッシングサイトを装った対象として、米国の機関が50件以上で最も多かったようです。 ただ、今回特に気になったのは、日本の経済産業省を装ったフィッシングも観測されていて、その数は6件と、カナダの7件に次ぐ3番目に多かったことです。

以下の通り、フィッシングメールに付与されている、ドキュメントはその国の言語に対応した形で作られています。

そして、画像中のリンクをクリックすると、フィッシングサイトにつながるよう、細工されています。 xyzドメインは明らかに政府のサイトではないですからね。

上記の通り、ドメインは正規サイトに似せたような命名を行うとのことです。

例えば、アメリカ合衆国商務省の例でいうと、 正規サイトが「www.commerce.gov」ですが、フィッシングサイトは「commerce.gov.***********.40-71[.]xyz」です。

攻撃者が用意するサイトと証明書

サイトはいずれもcPanelによって発行されたDV証明書が用いられているとのことです。

ちなみに、Webサイトで用いられる証明書の種類とその違いについては、以下のリンクなどで紹介されているので、ご参考まで。

読んでいただくとわかる通り、DV証明書の信頼度は、3種類のうち最も信頼度が低いものです。

そういえば、最近、こんなツイートが話題になっていましたね。

鍵マークのついた https なら大丈夫、という方もいますが、https で利用される SSL (正確にはその後継であるTLS) は、二者間の接続を安全にする (第三者に情報を盗まれない) ことが主目的で、接続している先が詐欺集団でないことを示すものではありません。

— Kazushi Nagayama 🗿 長山一石 (@KazushiNagayama) 2019年12月4日

このツイートの元となった、こちらもすごい気になりますけどね。

.com や .jp も個人で取得できるし、 .co も正規のドメインなので、この説明はミスリード pic.twitter.com/SmEVN8Wvzh

— Kazushi Nagayama 🗿 長山一石 (@KazushiNagayama) 2019年12月2日

Anomaliの記事にもcomドメインのフィッシングサイト、バシバシ書いてありますからね(笑)

フィッシングサイトと攻撃インフラのマッピング

観測された62のドメインと122のフィッシングサイトを調べ、紐づくIPアドレスを確認したところ、 4つのIPアドレスへの紐づいていることが確認されたとのことです。

Anomaliの記事では、IPアドレスとドメインの紐づき、また、ドメインに紐づくフィッシングサイトがどういった組織を示すものかのマッピングが以下の図で示されています。

攻撃者の狙いと現状

一連の攻撃において、過去の観測では、攻撃組織こそわからないものの、標的型攻撃のように執拗な攻撃として悪用されたとのことです。

また、フィッシングサイトのドメインは現在、トルコとルーマニアにホストされ、活動は休眠期間にあると記事では述べられています。

フィッシング攻撃の観測について(国内)

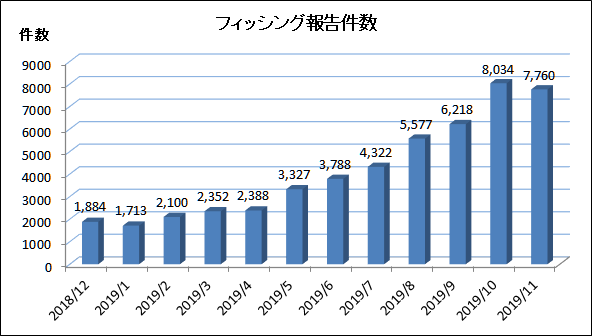

JPCERT/CCが10月に公開した「インシデント報告対応レポート」では、同レポートの観測期間2019年7~9月におけるフィッシングサイトの急増について、記載されていました。

https://www.jpcert.or.jp/ir/report.html

フィッシング対策協議会が公開している観測結果からも明らかですからね。

国内で多く確認されているフィッシングサイトは今回の記事で記載されているような標的型の色がある攻撃とは少し異なると思いますが、いずれにせよ、フィッシングへのアンテナが高くなるよう、教育が重要ですかね。