中華系ハッキンググループAPT10によるZeroLogonの脆弱性(CVE-2020-1472)を悪用した新たな攻撃の観測について

米国のセキュリティベンダーSymantecよりAPT10による新たな攻撃キャンペーンの観測状況が公開されました。

symantec-enterprise-blogs.security.com

APT10による攻撃活動については以前にも触れました。(この時の活動がAPT10によるものだったかどうかは不明.ただし、当該記事でツールと攻撃手法の類似性は指摘あり。)

本記事では、公開された情報をもとに概要をまとめます。

目次

標的となった企業とその分野

以前に当ブログでも紹介させていただきましたが、元々、APT10は日本企業をターゲットにしていることで知られています。

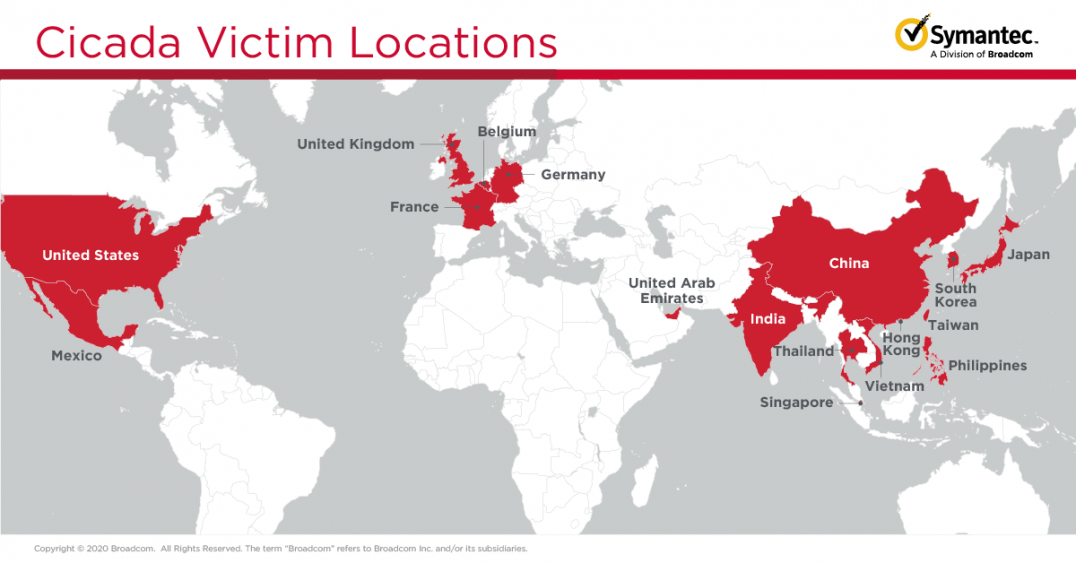

今回被害を受けた企業は、世界17の地域におよぶのですが、その多くが日本や日本企業と関係がある現地法人など子会社だとのことでした。

今回の攻撃の観測期間は、少なくとも2019年10月中旬から2020年10月の初めまでとされています。

しかし、被害企業の分野を並べてみると、以下に示す通り多岐にわたっていることがわかります。

- 被害企業の分野(英語表記のため日本企業の業態が異なる場合があります)

そしてさらに、これらの企業はいずれも有名企業だと記事中で紹介されています。

各企業に対する潜入期間は様々で、長期間潜入している場合もあれば、潜入後、数か月期間を開けて侵害を再開しているパターンもあるようでした。

今回の攻撃の特徴

攻撃に使用したツールおよびマルウェア

- 汎用ツール

- カスタムマルウェア

侵害が確認されたサーバ

- ドメインコントローラー

- ファイルサーバー

被害内容および攻撃手法

- ファイルの窃取

- 人事情報(HR)

- 監査および経費データ

- 会議メモ

- 資格情報の盗難

- RARアーカイブファイルを利用したファイル転送

- ネットワークの偵察

- DLLサイドローディング

- 正当なライブラリを悪意のあるライブラリに置き換えて、正当なプロセスから読み込ませること

- 先述のBackdoor.Hartipも悪意のあるDLL

- ZeroLogon脆弱性(CVE-2020-1472)の悪用

- 当該脆弱性を悪用できるツールを利用して特権昇格を試みる

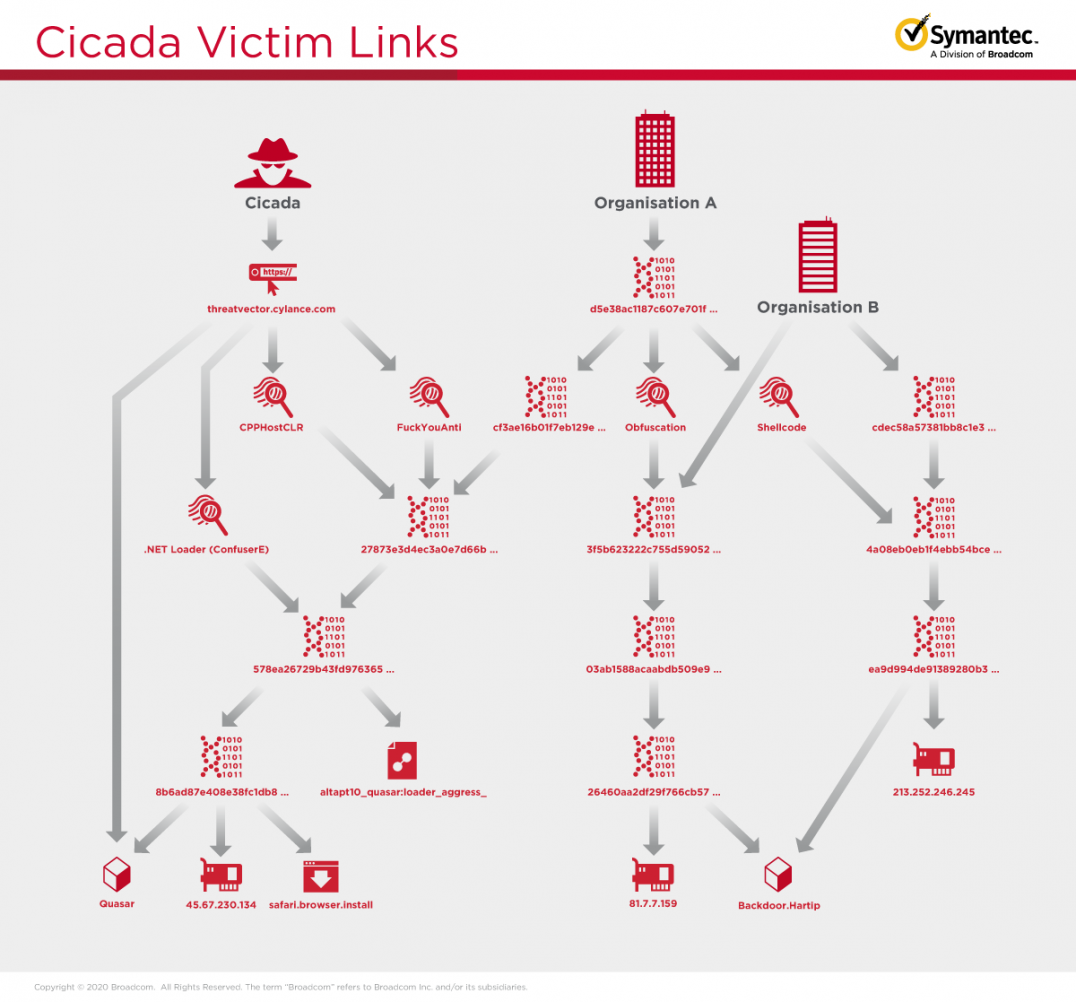

2019年にCylanceに公開されたブログ記事の内容との類似点

- 第3段階のDLLより、FuckYouAntiという文字列が出力される

- 第3段階のDLLは、CppHostCLRという手法を利用して、.NETローダーのインジェクションおよび実行を行う

- .NETローダーはConfuserExv1.0.0で難読化されている

- 最終的なペイロードはQuasarRAT

- ローダの難読化手法とシェルコードが重複している

- OutputDebugString, _time64, srand, rand API callsが難読化の際に大量のガベージコレクションとして確認された

- DLLのサイドローディングの利用

- C++の利用法

- API呼び出しシーケンス

- GetModuleFileName-> lstrcat-> CreateFile-> ReadFile

- 別のファイルから次のステージのペイロードをロードする手法

これらの類似性について、図示したものを以下の通りSymantecは公開しています。

まとめ

標的型攻撃の被害情報について、久しぶりに調査記事が公開されたなと思いました。

そして出ましたね、ZeroLogon脆弱性(CVE-2020-1472)の悪用。

昨今は様々な企業が本件の対応に追われていることと思いますが、これだけのリスクがあって、日本の大企業は特に狙われているんだよ! なんてことが少しでも伝わって危機感に変わればいいかなと思います。

あとは、この辺りの情報も、広く共有できるといいですね。

この記事を読んでくださった皆さんもご協力よろしくお願いします。