米国がロシアのハッカー組織に訴訟~マルウェアDridexとは~

現地時間の2019年12月5日にUS-CERTよりマルウェアDridexに関する注意喚起が公開されました。

Dridex自体は2014年に発見されて以降、広く観測されています。

本注意喚起の発行背景としては、開発と配布に関与が確認されているハッカー組織に対する訴訟によるものだと考えられます。

一連の訴訟について

米国財務省の出したプレスリリースは以下に掲載されています。

本プレスリリースでは、バンキングトロジャンDridexを開発し配布したとして、ロシアのサイバー犯罪組織Evil Corpに対し訴訟を起こしました。

そのほかにも17の個人と7つの団体も制裁対象として指定しています。

また、並行して、米国司法省も同組織のメンバー2名に対し刑事訴訟を起こしました。

そして、米国国務省からは同組織のリーダーと想定されているMaksim Yakubetsの情報提供に対し、最大500万ドルの報酬を提供するとの情報を公開しました。

Yakubetsの指名手配は以下です。

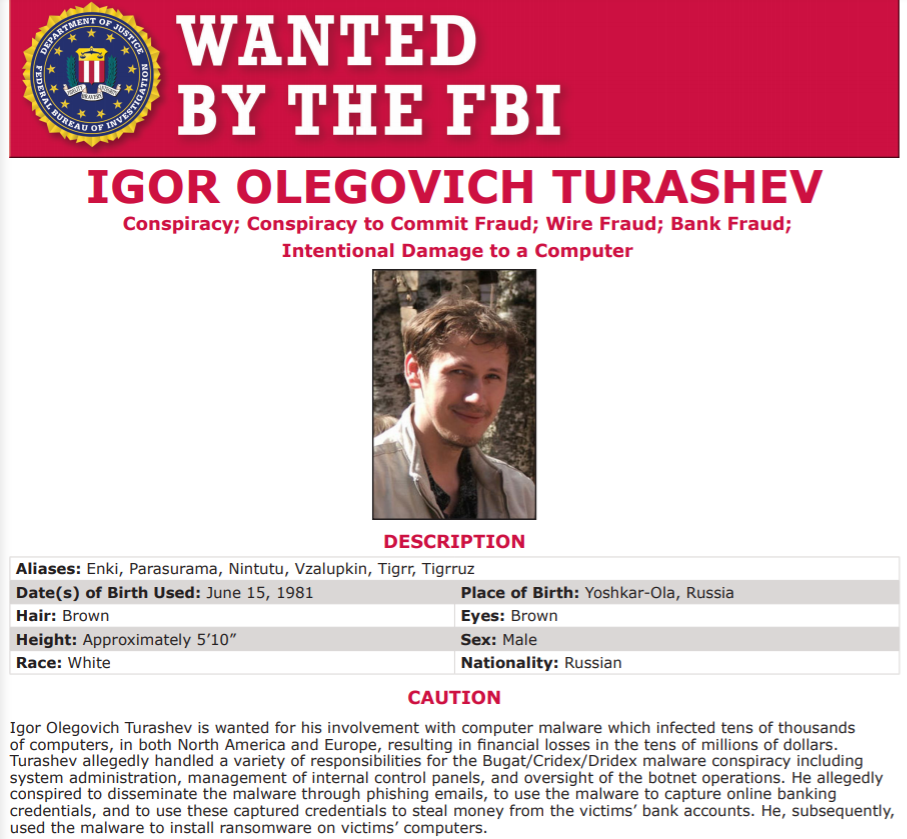

YakubetsだけでなくIgor Turashevも関係者として指名手配されています。

同犯罪組織は、40か国以上にわたる数百におよぶ金融機関の認証情報を窃取し、その被害額は1億ドル以上だといわれています。

なお、YakubetsはDridexだけではなく、同じくバンキングドロジャンZeusについてもその関与を認められ、起訴されています。

Dridexの感染について

米国財務省は、Dridexの感染について以下のような図を公開しています。

わかりやすくて、かっこいい気がするのはボランティア私だけでしょうか笑

もし日本で某省が作成したら。。。

想像はさておき、以下の流れが図で表現されています。

- Eメールに添付されたファイルを受信する

- 添付ファイルのマクロの実行により、Dridexローダーをダウンロードする

- DridexローダーがDridexワーカーと呼ばれるDLLをシステム上にダウンロードする

- Dridexローダーはボットネット情報やC2情報を含む設定ファイルを含んでおり、窃取した情報はC2サーバに送信される

ちなみに、先日より話題になっているEmotetとDridexについては、構造上の類似点について、トレンドマイクロがブログ記事を公開しています。

なお、Dridexは、2019年7月に亜種が発見されていて、Bromium社がブログ記事を書いています。

https://www.bromium.com/dridex-threat-analysis-july-2019-variant

なお、Bromium社は2019年10月にHPに買収されています。

Bromium社は2010年に設立されたセキュリティベンダーで、実質バイアウトした形になりますね。

同社のブログでは、Dridexの感染フローを以下の通り、公開しています。

詳細についても、同ブログにて記載されており、大変わかりやすく解説されているので、ご参考に読んでいただくとよいかと思います。

ちなみに、つい最近もVirusBulletinのブログで記事が公開されていましたね。

まとめ

今、話題のEmotetへの感染を起点として、Dridexがダウンロードされるケースも多数報告されています。