ハッカー集団Tickによる日本のシンクタンクや広告代理店を狙った標的型攻撃について

2019年11月29日にトレンドマイクロのブログにて、ハッカー集団Tickの活動についての記事が公開されました。

https://blog.trendmicro.com/trendlabs-security-intelligence/tag/operation-endtrade/

本活動は、Operation ENDTRADEと、トレンドマイクロによって名付けられています。

また、本内容は2019年11月27日にオーストリアのウィーンで開催されたDeepINTEL Security Intelligence 2019 Conferenceでも、発表されたとのことです。

https://deepintel.net/index.php

過去にTickについて、ブログでも取り上げたかなーと思っていましたが、まだなかったですね。。

なので、そもそもTickがどういったグループ化ということも含め、記事でご紹介できればと思います。

なお、記事の最後に示す通り、同グループに関する、観測記事は様々な機関から発行されていますので、ご参考にしていただければと思います。

目次

- Tickとは

- Tickの狙い

- 過去の攻撃

- Tickが用いるマルウェア

- Operation ENDTRADE

- 手法について

- デコイファイル

- 参考文献

Tickとは

Tickの狙い

Tickは主に、日本や韓国を標的に、長年の間諜報活動を行っている国際的なサイバー攻撃集団です。

標的となっている企業も幅広く、以下の組織への攻撃が過去に確認されています。

ほぼ全部やん! みたいに思われたかと思いますが、その傾向はよくわかりません。

ただ、これまでの活動からも、彼らが、知的財産や機密情報を狙った諜報活動を目的としていることは間違いないといえます。

過去の攻撃

日本で有名なのはこの件だと思います。

今でも多くの企業がSKYSEAを使って資産管理してますからね。

個人的なイメージとして、セキュリティ界隈の人と藤原竜也を見ると、「あっ。」って感じになります(笑)

このときは、クライアントを入れている端末がグローバルIPで運用されていて、SKYSEAクライアントのポートをまんま使って管理しているみたいなケースについて、軒並みやられていたわけで。

ご興味あれば、色々調べて見てください。

Tickが用いるマルウェア

標的型攻撃の中でも、Tickが用いるマルウェアは、カスタム性が高いと、筆者は個人的に思っており、これまでにも以下のような名前のマルウェアが使われています。

- Daserf

- 別名、Muirim、Nioupale

- XXMM

- 別名、Minzen、Wali、ShadowWali

- Invader (別名Kickesgo

- 9002

- HomamDownloader

- SymonLoader

- Gofarer

その中でも、今回のトレンドマイクロのレポートで述べられている「Operation ENDTRADE」では、以下のマルウェアが用いられたと、述べられています。

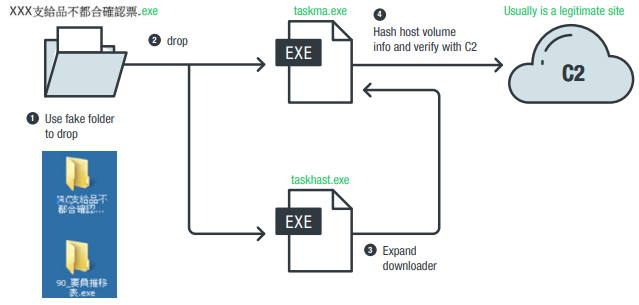

- ABK

- BBK

- 追加ファイルのダウンロードと当該ファイルと永続化設定の追加

- ステガノグラフィを使う仕組みはあるようだが実行コードがなく、開発段階とみられる

- build_downer

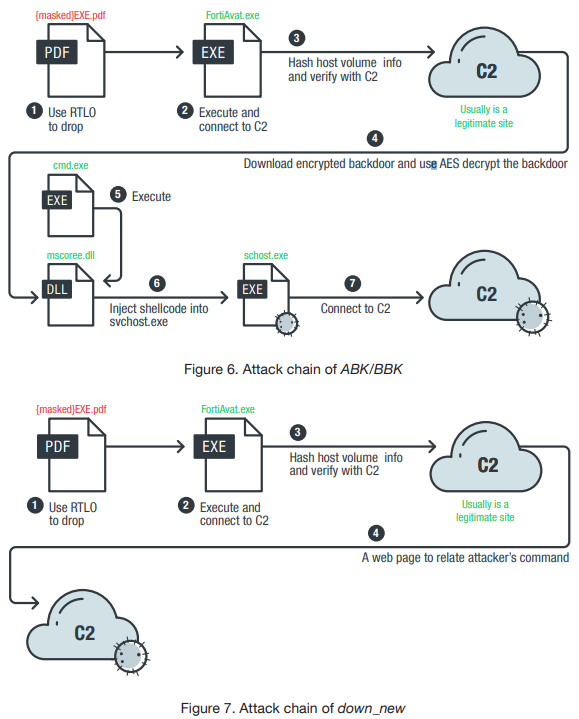

- down_new

- tomato

- down_newの亜種

- アンチウィルスのスキャン機能をもつ

- 秘匿化を目的とし、QuietDisplayNameというレジストリパラメータを利用

- Snack

- down_newやbuild_downの亜種

- 他のマルウェアと似た暗号化機能を持つ、

- PBA

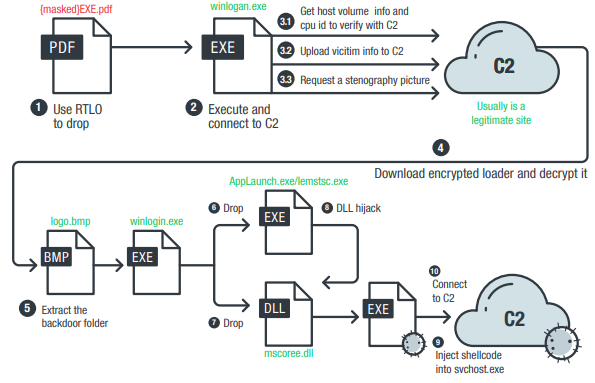

- Avenger

- DATPER

- Tickが使うバックドア

- mutexの値が特徴的で目的に合わせて改変する。

- d0ftyzxcdrfdqwe

- *&Hjgfc49gna-2-tjb

- Casper

- Cobalt Strikeのカスタマイズ

- 公開ツールやそのカスタマイズ

Operation ENDTRADE

手法について

本攻撃キャンペーンにおいて、攻撃者はスピアフィッシングの手法で攻撃者は情報窃取を試みます。

スピアフィッシングとは、 「特定の組織や人物を狙って偽のEメールを送信し、個人情報を収集する標的型フィッシング攻撃」とされており、潜水して魚をとる様子から来ているようです。

メールのタイトルは後述の通りで、中国経済に関して、日本語で記載されているものが特徴的です。 また、以下の特徴があるとのことです。

- 他のフィッシングで入手したとみられる正規のメールアドレスから送られてくる

- 日本語の文法は極めて正確

- 正規の報告書を送って開くよう誘導する

- 給料アップや求人を装ったメールもみられる

そして、標的型攻撃の特徴でみられるように、これらのメールを送る前に、対象組織のメールアドレスを入手する活動も観測されているとのことです。

標的型攻撃の流れは、サイバーキルチェーンという考え方の元、対策を考えることが推奨されているので、ご参考まで。

いい図がなかったので、パナソニックインフォメーションシステムズさんのを使いました。

文書だと、以下が参考になるかと。

https://www.jpcert.or.jp/research/APT-loganalysis_Report_20151117.pdf

というか、上記以外に公的機関の発行文書が、ググってもすぐにでないのは大丈夫なんだろうか。。

デコイファイル

今回の攻撃では、以下のようなファイルが発見されたとのことです。

そして、以下が展開される資料の例です。

以下は、OperationENDTRADEにて確認されたデコイファイルの一覧になります。

デコイファイルは、別名おとりファイルと言われており、当該ファイルを実行すると、通常のファイルと同様にして、ファイル名に関連したドキュメントが展開されるため、被害者は、実行時にマルウェアのダウンロードや実行になかなか気づくことができません。

| Filenames | Dates |

|---|---|

| 20190625米中貿易摩擦と金融・資本市場への影響({masked}.pdf (EN: 20190625 US-China trade disputes and its effect on Financial and capital markets({masked}) .pdf) |

2019/07/05 |

| 2019{masked}関連影響レポート日系企業各社の対応{masked}.pdf (EN: 2019{masked}-related impact report_Response of Japanese Companies.pdf) |

2019/06/26 |

| {masked}中国産業データ&リポート-習主席G20欠席なら追加関税導入-20190612.pdf (EN: {masked}Chinese industrial data & report - more tariffs if Xi doesn’t show at G20 -20190612.pdf) |

2019/06/15 |

| 20190523{masked}関連影響レポート1900時点{masked}.pdf (EN: 20190523{masked}-related impact report_1900_{masked}.pdf) |

2019/05/31 |

| 【顧客配布可】米中摩擦~新たな世界秩序と企業戦略~(日本語).pdf (EN: [For Customers]US-China trade disputes~New world order and corporate strategy~(Japanese) .pdf) |

2019/05/22 |

| 中国における日系企業の求人動向レポート2019年3月分.pdf (EN: Job market report of Japanese companies in China - March 2019.pdf) |

2019/04/22 |

| 新元号豆知識-元号-{masked}20190408.pptx (EN: New era name tips - era name-{masked}20190408.pptx) |

2019/04/08 |

| {masked}-中国経済週報(2019.3.21~3.29).pdf (EN: {masked}-Chinese economy weekly report (2019.3.21~3.29) .pdf) |

2019/04/01 |

| (詳細版)2019年昇給率参考資料.pdf (EN: (Details)Reference material for Salary increase rate 2019.pdf) |

2019/03/22 |

| 2019中国商务环境调查报告.pdf (EN: 2019 China Business Environment Survey Report.pdf) |

2019/03/12 |

| 2019中国昇給率見通し各所発表.pdf (EN: 2019 Chinese salary increase rate outlook announcements 2019.pdf) |

2019/02/20 |

| 2018年12月早会內容.pdf (EN: December 2018 - Morning meeting content.pdf) |

2019/02/17 |

| 2019 {masked}CN Group Calendar - C.DOCX | 2019/01/16 |

| 2019/01/162018年12月米中貿易摩擦調査.pdf (December 2018 - Survey on US-China trade disputes.pdf) |

2019/01/16 |

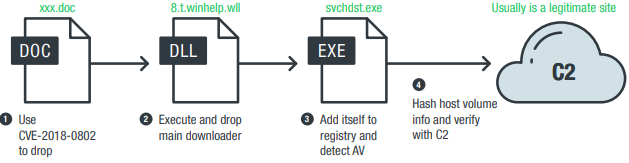

上記で紹介した検体に関して、展開の流れを示した図がありますので、いくつかが紹介します。

- ABKおよびBBKを用いた攻撃

- down_newを用いた攻撃

- Avengerを用いた攻撃

- 既知の脆弱性の悪用

まとめ

今回、速報ベースで記事を書いてみました。

もしかすると、読み違えている部分等あるかと思いますので、何かお気づきの点がございましたら教えていただけるとありがたいです。

欲を言えば、このブログ記事をベースにいろいろお話したいです。

また、もし、検体の実行をする余裕がある方などは、実際の検体の動きなども含めていろいろ意見交換できるとさらにうれしいです。

今回、特に特徴的な標的型攻撃をご紹介しましたが、何かのご参考になると幸いです。

参考文献

-

2019年11月29日

- Operation ENDTRADE: Finding Multi-Stage Backdoors that TICK

- https://blog.trendmicro.com/trendlabs-security-intelligence/operation-endtrade-finding-multi-stage-backdoors-that-tick/

- https://documents.trendmicro.com/assets/pdf/Operation-ENDTRADE-Tick-Multi-Stage-Backdoors-for-Attacking-Industries-and-Stealing-Classified-Data.pdf

2017年11月14日

-

2019年2月19日

- 攻撃グループTickによる日本の組織をターゲットにした攻撃活動

- https://blogs.jpcert.or.jp/ja/2019/02/tick-activity.html#1

2017年8月17日

- マルウエアDatperをプロキシログから検知する(2017-08-17)

- https://blogs.jpcert.or.jp/ja/2017/08/datper.html

LAC

- 2016年8月2日

- CYBER GRID VIEW Vol.2 日本の重要インフラ事業者を狙った攻撃者

- https://www.lac.co.jp/lacwatch/report/20160802_000385.html

- 2016年8月2日

SecureWorks

- 2017年7月23日

- 日本企業を狙う高度なサイバー攻撃の全貌 – BRONZE BUTLER

- https://www.secureworks.jp/resources/rp-bronze-butler

- 2017年7月23日

-

- 2016年4月28日

- Tick cyberespionage group zeros in on Japan

- https://www.symantec.com/connect/blogs/tick-cyberespionage-group-zeros-japan

- 2016年4月28日

PaloAlto

2018年6月22日

- Tick攻撃グループ、 セキュアUSB ドライブを兵器化し、インターネットから隔離された重要システムを標的に

- https://www.paloaltonetworks.jp/company/in-the-news/2018/unit42-tick-group-weaponized-secure-usb-drives-target-air-gapped-critical-systems

2017年7月25日

- 「Tick」グループによる日本や韓国への継続した巧妙な攻撃

- https://www.paloaltonetworks.jp/company/in-the-news/2017/tick-continues-cyber-espionage-attacks

CyberReason

- 2017年4月25日

- SHADOWWALI: NEW VARIANT OF THE XXMM FAMILY OF BACKDOORS

- https://www.cybereason.com/blog/labs-shadowwali-new-variant-of-the-xxmm-family-of-backdoors

- 2017年4月25日

FireEye

- 2013年2月7日

- LadyBoyle Comes to Town with a New Exploit

- https://www.fireeye.com/blog/threat-research/2013/02/lady-boyle-comes-to-town-with-a-new-exploit.html

- 2013年2月7日