Shadeランサムウェアが運用を停止。75万以上の復号鍵が公開される

Shadeランサムウェアを用いた攻撃を行っていたとみられるオペレータチームよりShadeランサムウェアの復号鍵がgithubにて公開されました。

https://github.com/shade-team/keysgithub.com

本件について、これまでのShadeランサムウェアの活動等も振り返りつつまとめていきます。

目次

Shadeオペレータの声明

公開されたgithubにて、Shadeランサムウェアのオペレータは以下のように述べています。

- Shade、Troldesh、Encoder.858として知られるランサムウェアの作成チームである

- これらは同じランサムウェアを指すとみられる

- 2019年の終わりには、すでに配布を終了している

- 75万を超える復号カギを公開することを決めた

- 同様にして復号用のソフトも公開した

- 今回の公開を機にセキュリティベンダが復号ツールを作ってくれるとの期待を込めている

- すべての被害者への謝罪の意を述べるとともに、すべてのデータが復旧できることを願っている

もちろん、この声明自体が虚偽の者である可能性があるとは思いますが、すでに復号を確認したセキュリティ研究者もおり、信ぴょう性は高いかと思われます。

And yes. Keys are real. Just checked.

— Sergey @k1k_ Golovanov📡 (@k1k_) 2020年4月27日

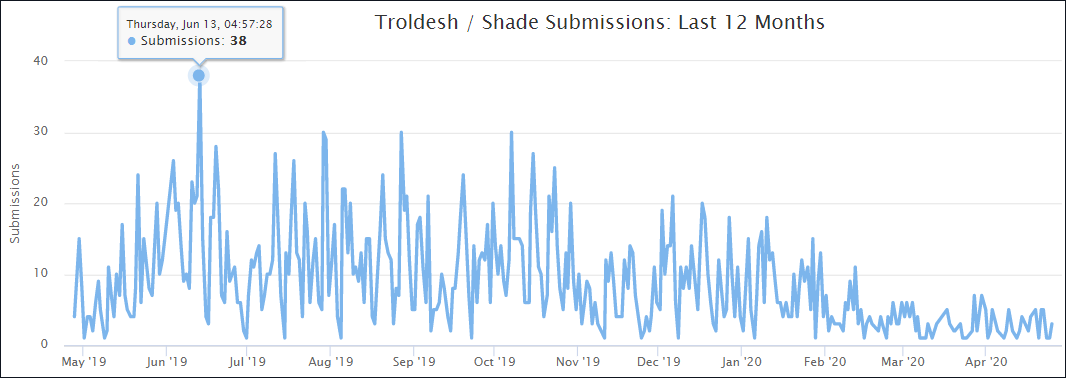

活動の縮小傾向という点では、ランサムウェアの種類判定サイトID Ransomewareへの検体提出数を見てもオペレータの宣言通り、2019年の末に向けて減少していることがわかりますね。

BleepingComputerより

2020年5月2日Bitdefenderが復号ツールを公開

やはり、ランサムウェアの復号ツールといえば、Bitdefender!(個人の主観)

GandCrabの時同様、早速公開してくれていました。

Shadeランサムウェアのこれまで

Shadeランサムウェアの登場は2014年後半だといわれています。(Kasperskyより)

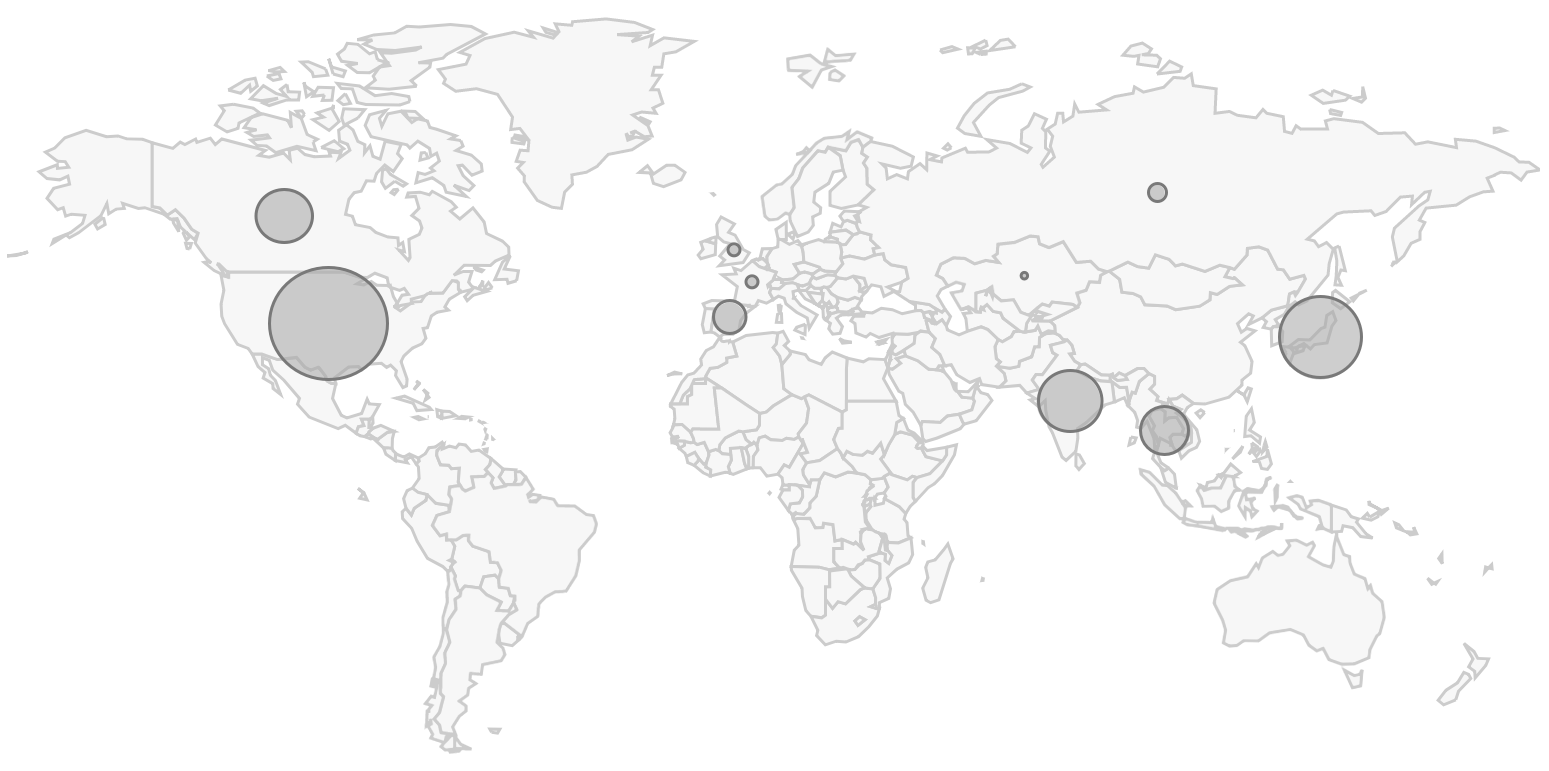

出現当初の感染地域は、ロシアが大半で、残りはご覧の通り欧州を中心に世界中に広く散布されていました。

その後、2019年のはじめにPaloAltoが公表した調査結果によると、Shadeランサムウェアから確認できる通信ベースで、以下の順に多いことが確認できます。

- アメリカ:2,010セッション

- 日本:1,677セッション

- インド:989セッション

- タイ:723セッション

- カナダ:712セッション

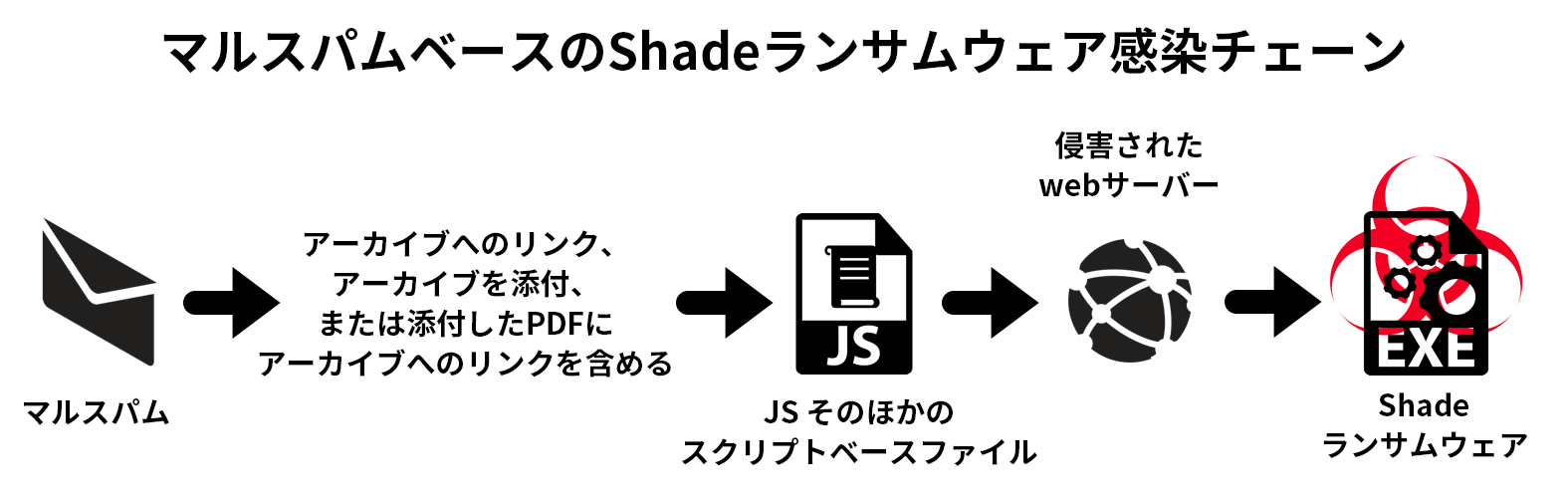

感染の手法としては、以下が確認されています。

まとめ

昨年のGandCrabもそうですが、最近では、NemtyがRaaSを終了してフォーラムを非公開にするとの書き込みが確認されました。

今回のShadeランサムウェア含め、ランサムウェアのオペレーションを行う人たちも結構運用負荷がかかって大変なんですかね。

ランサムウェアの運用で特徴的なのは、少なからずお金稼ぎが前提となっていることかと思います。 となってくると、ランサムウェアの運用コストに対し、リターンが少なくなっていると、運用を変えたり、やめてしまったりは妥当な行動なのかもしれないですね。

改訂履歴

- 2020年5月8日 Bitdefenderが公開した復号ツールの内容を追記