HP製Windows端末を脅かすHP Support Assistantの脆弱性

米国のロチェスター工科大学に在学中だとされる18歳の学生が執筆するブログにて、興味深い脆弱性の調査結果が明らかになりました。

脆弱性の解説だけでなく検証動画の公開もあり内容も非常に充実しています。

10代でここまでしっかりっした文章が書けて、体系立てた検証ができると知ると、国籍こそ違いますが、私たちにとっても。よいモチベーションになりますね。

ちなみにこのDemirkapiさんは、昨年にもDellのサポートソリューションDell SupportAssistに関する脆弱性を発見した実績がある方でした。

では、本題に入ります。

目次

HP Support Assistantについて

今回脆弱性が報告されたHP Support Assistantは、HPが提供するサポートツールで、HP製のデスクトップPCおよびノートPCにはプリインストールされているようです。

公式ページを見ると、HP Support Assistantは、PCやプリンターのファームウェアやドライバーの自動更新などを行うソフトウェアであることが確認できます。

対象となるHP製品

さて、対象となる製品ですが、HP Support Assistantがデフォルトでインストールされている端末すべてです。 つまり、HP製のPCでは2012年10月以降に販売されたWindows7、Windows8、Windows10製品すべてが対象だと考えられます。

発見された脆弱性

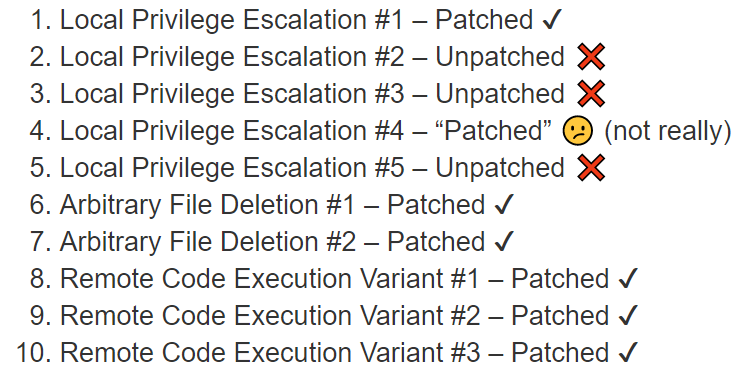

今回報告された脆弱性はすべてで10つです。

「ローカルにおける権限昇格の脆弱性」が5つ 「任意のファイル削除の脆弱性」が2つ 「リモートコード実行の脆弱性」が3つ

内訳は以上になります。

HPは報告を受けてから、脆弱性への対応おこなったとのことです。

報告者が確認した範囲では、各脆弱性についての現状が以下のとおりだとのことです。

画像からもわかる通り、ローカルにおける権限昇格の脆弱性のうち3つはパッチが未適応であることが確認されており、たとえ最新バージョンのHP Support Assistantを使っていても脆弱であることがわかります。

脆弱性の実証動画

報告者のYoutubeチャンネル上で、「ローカルにおける権限昇格の脆弱性」と「リモートコード実行の脆弱性」の実証動画を公開しています。

- ローカルにおける権限昇格の脆弱性

- リモートコード実行の脆弱性

注目すべきは、リモートコード実行の動画の2本目「1 Click RCE」についてです。

動画からもわかる通り、端末の利用者が悪意のURLをクリックした場合に、動画のようなポップアップが出てくるのですが、その更新画面に出てくる実行ボタンをクリックするのみで攻撃が成功します。

動画では、アラビア語のため、「日本人から見たらどう考えても怪しいでしょ」と思うかもしれませんが、実はこの検証動画でたまたまアラビア語を指定しただけで、以下の言語はすべて対象になりうるとのことです。

今回の脆弱性自体がDLL読み込みの脆弱性になるのですが、DLLを読み込むダウンローダの言語に指定できるのが上記の言語で、むしろ英語のダウンローダとは異なるため、英語圏のほうが攻撃の難易度が下がるようです。

対応策

対応策としては、以下が考えられます。

- HP Support Assistantをアンインストールする

- HP Support Assistantを最新版に更新する

- ただし、3つのとーかるにおける権限昇格の脆弱性は解消されない

現段階では、PoCコードが出回っている状態ではなく、第三者がすぐにでも攻撃を開始できる状態ではないです。

ただ、動画に示す通り、HP Support Assistantの画面が出てきてダウンロードを促す動作は一見自然ですし、深く考えずにクリックしてしまうこともあるかと思います。

まとめ

今回、HP製のWindows端末にプリインストールされているサポートソフトウェアの脆弱性について、ご紹介しました。

Androidを搭載したスマートフォンにおいてもプリインストールしたソフトウェアの脆弱性が最近話題になっています。

先日もイギリスの慈善団体Privacy Internationalが、Googleのサンダー・ピチャイCEOに宛てた公開書簡を発表し、Androidデバイスにプリインストールされたアプリの危険性を訴えていました。

今回のHPの例のようにユーザの利便性を尊重しつつセキュリティ担保のためにプリインストールしている機能もあり、プリインストールにも必ず意味があることと思っていますが、ユーザ自身もベンダに丸投げではなくむしろ自身でインストールされたアプリやソフトウェアを見直す心掛けが必要ですね。