ウェブ会議システムZoomで勝手にカメラがオンになって会議が始まる脆弱性

最近は、だいぶWeb会議システムが充実して、採用活動でも使われるケースが増えてきているようです。

そんな中、Mac版のZoomクライアントにおいてウェブ経由で第三者がカメラを有効化できる脆弱性が発見されました。

なお、すでにPoCコード(脆弱性の実証コード)は公開されております。

まぁコードと言えるほど"高度"なものではないんですが。。(笑)

ウェブ会議システムZoomは世界中で広く使われており、750,000社、400万台のWebカメラが影響するとの公式発表があります。

データが2015年なので、今は段違いに多い気がしますが。。

日本時間の7/10(水)7:35に修正版が公開されました。

修正内容は以下です。

従来のバージョンで、再インストール円滑化のために作っていた、ローカルサーバを削除

GUI上でアンインストールボタンの追加

対象のCVEは以下です。

CVE-2019–13449

CVE-2019–13450

本脆弱性による想定シナリオは以下です。

- 悪意のあるWebサイトにアクセスするだけで、ユーザの許可なしにWebカメラがオンになり、強制的にZoomに参加させられる

ただし、macOSで動作する Zoom クライアント限定です。

一方で、一度でもZoom Clientをインストールしたことがある端末は注意が必要です。

実は、アンインストール後も、再インストールが迅速に行えるよう、設定が残っており脆弱性も残ってしまいます。

回避策として、以下2つがあげられています。

ただ、そもそも機能が使えなくなるので、回避策というより、あきらめ(笑)

- 会議参加時、ビデオ機能をオフにする

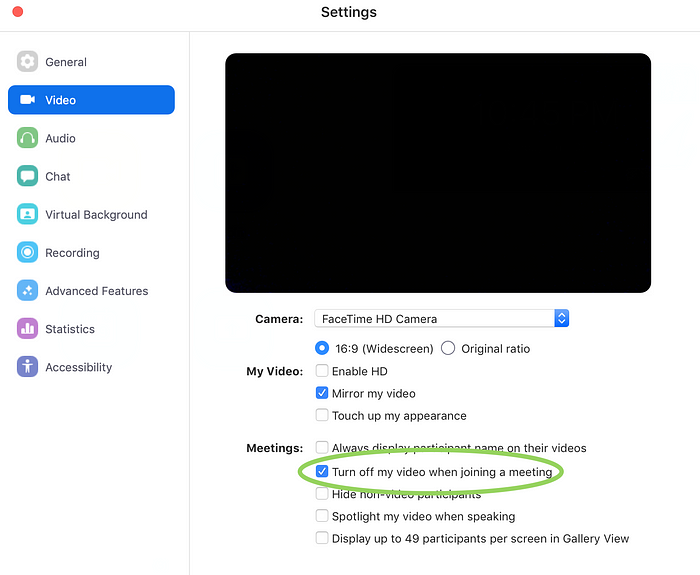

[Video] → [Meetings]の「ミーティングの参加の際にマイビデオをオフにします」のオプションを有効にすることで、この問題を回避できます。

- Zoomのプロセスを切る

PIDを指定して、port:19421を用いる当該プロセスを切ることで、アプリケーションが動作するためのファイルを消せます。

ZDNetによると、Zoom社は今回の件を受けて、バグバウンティを始めるとのことです。

Wordpressもバグバウンティを始めてから本体の脆弱性が減ってきたと思うので、同じようにうまく機能してくれるといいですね。