東京オリンピックの転売サイトを使ったサイバー犯罪集団MageCartの情報窃取活動

ついに東京五輪の開幕まで、ちょうどあと半年になりましたね。

巷では、サイバー攻撃が話題になっていますが、標的型攻撃となってくるとなかなか防ぐのは難しいもので。。。

個人的には、むしろ起こってしまった後の避難訓練のようなものが重要になってくると、思っています。

2人のセキュリティリサーチャーによる調査結果

さて、そんな東京五輪に関する話題ですが、サイバー犯罪集団MageCartが五輪チケットの転売サイトを通じて情報窃取活動を行っているとの調査ブログが公開されました。

ところでこの記事は2020年1月25日付ですが。。。 未来。。。

少し信ぴょう性に不安がありましたが、 記事中に記載のURLを、URL確認サイトurlscanで確認しても、 その存在が確認できました。

そのため、転売サイトの存在と不正なスクリプトが埋め込まれていることは間違いなく活動自体も間違いなさそうです。

olympictickets2020.com - urlscan.io

また、ちょうど数日前に、別の個人ブログでも、東京五輪の転売サイトにて情報窃取のためのスクリプトが埋め込まれていることが確認されたとの記載があります。

これらの二人のブログ執筆者は共同で分析したと記事では述べられています。

ちなみに、MageCartについては。以前から本ブログでもちょこちょこ取り上げているのでそちらでもご確認ください。

諜報活動の概要

MageCartは転売サイトに不正なJavaScriptを埋め込むことで、アクセスしたユーザのクレジットカード情報を盗みます。

あるサイトでは少なくとも50日間、またあるサイトでは2週間、先ほど紹介したブログの執筆者が見つけるまで不正なスクリプトが埋め込まれたままになっていたとのことです。

本活動に関して、カード情報を摂取するコードの特徴およびMagentoで作られたECサイトを対象としている点から、MageCartの介入が推測されています。

JavaScriptの動作について

MageCartが配置したとされるJavaScriptは感染したサイトのすべてのページで読み込まれます。

そのため、ユーザはアクセスの度にこのスクリプトを実行することになります。

このスクリプトが実行されると以下のキーワードの検索が行われ、該当すると、クレジットカード情報を攻撃者のC2サイトに送信します。

- onepage

- checkout

- store

- cart

- pay

- panier

- kasse

- order

- billing

- purchase

- basket

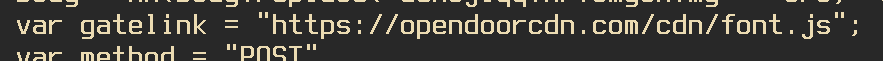

以下はJavaScriptの記載内容の一部になります。

まとめ

当たり前ですが、そもそも得体のしれない転売サイトからチケットを購入すること自体がリスクです。

まあ、私自身、好きなアーティストのライブのチケットがどうしても欲しくて探し続けたみたいな経験もあり、気持ちがわからなくもないですが。。

一生に一度あるかないかの機会だ!と思う気持ちもわかりますが、抽選に外れてしまったのならこの際あきらめて、家で仲間たちとゆったり観戦するのもありではないでしょうか。