今週のIT・サイバーニュースまとめ(20190609-20190615)

今週の総括

今週の記事まとめです。

今週は、ソフトウェアの脆弱性や管理の甘い IT インフラに対する攻撃の記事が多かったかなと思っています。

Interop の展示では IoT の脅威!

みたいに言っていましたが、まずは IT ですよね。

セキュリティは IT から勉強したほうがいいんじゃないかなと思う今日この頃。

感想

Chrome のアドオンEvernote Web Clipperの脆弱性

Evernote Web Clipper という Chrome のアドオンに脆弱性があり、攻撃者がユーザの利用するオンラインサービスから情報を取得できてしまうとの記事が出ました。

Evernote は広く使われているアプリケーションですし、記事によると、本アドオンも460万人のユーザがいるとのことです。

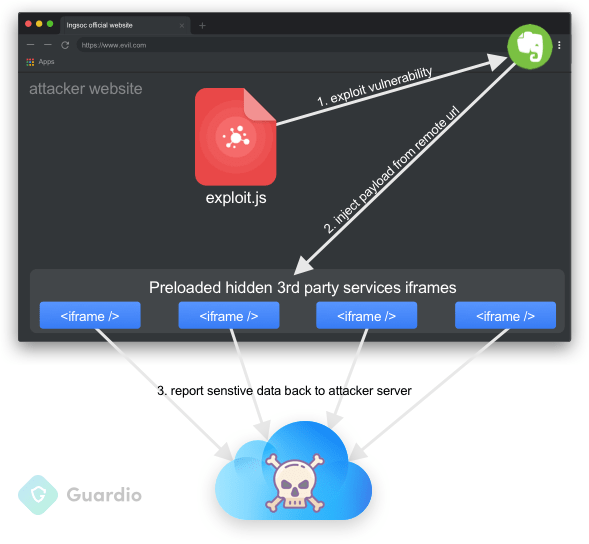

Guardio の公開している攻撃の手順 (PoC) は以下です。

ユーザが悪性の Web サイトに誘導される

情報取得のターゲットとなる別の web サイトの iframe タグを読み込む (ブラウザからは、わからないように実行される)

悪性のWebサイトを契機に、情報取得の対象となるサイトに不正なペイロードを埋め込む

結果として、対象となるサイトから cookie、 認証情報、個人情報などが取得される

ちなみに、実証動画も公開されてるので見てみてください。

Google もおそらくアドオンも含めた脆弱性管理はしているはずですし、バグバウンティとかもあるとは思いますが。

当事者は絶対大変だよなー

いずれにせよ、情シスも社員のソフトウェア管理などしっかり行う必要がありますよね。

こういう話だと、すぐ脆弱性管理とかに行きがちですが、「そもそも cookie 情報持たせるな」とか「同じパスワード使い回すな」とか、それ以前の問題がありますけどね(笑)

exim の脆弱性を狙った攻撃の観測

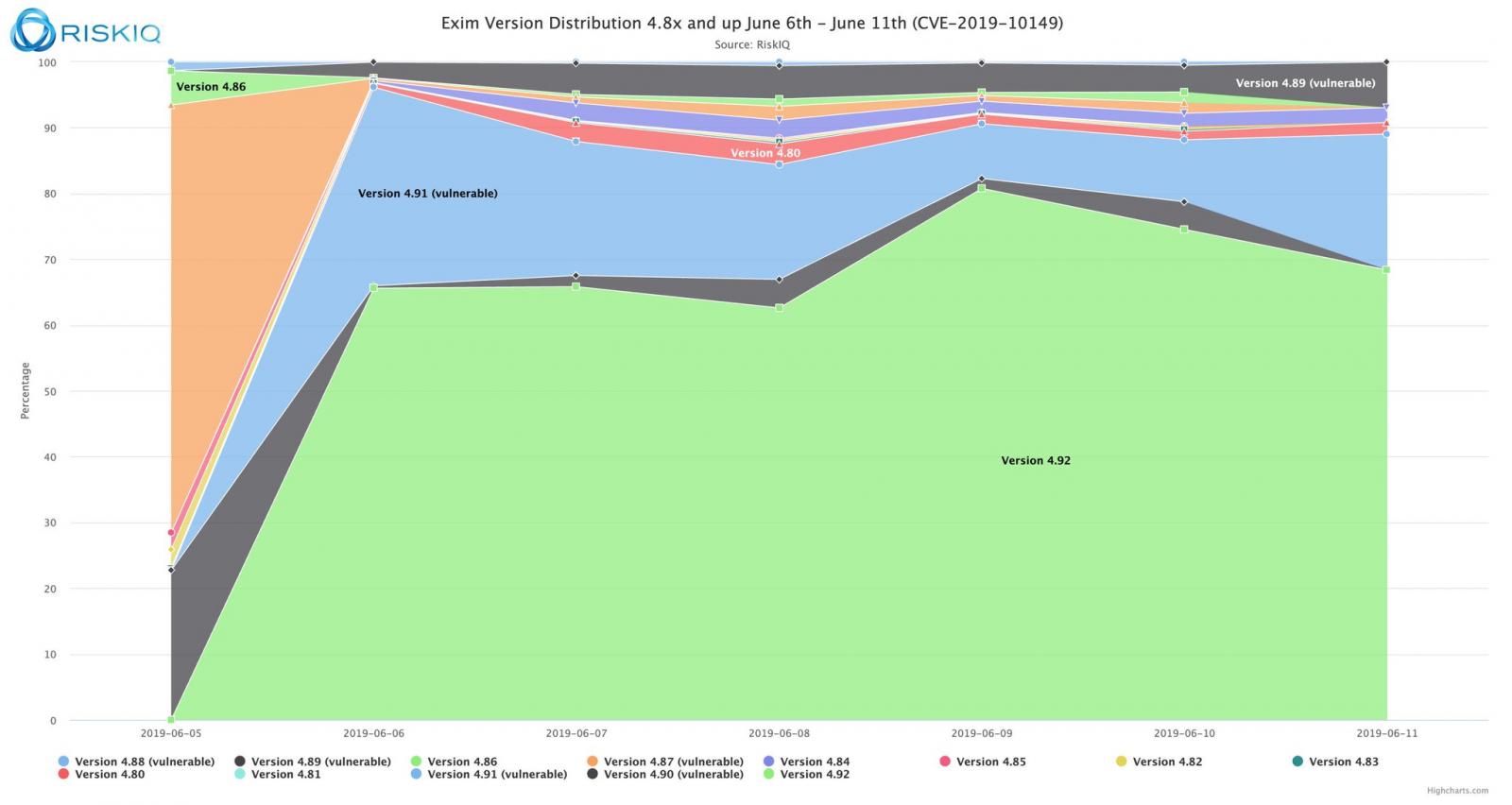

CVE-2019-10149 として公表された exim の脆弱性について、攻撃が観測されてるとの記事が出ました。

当初、「RCE は Remote Code Execution じゃなくて、Remote Command Execution だよ。」みたいな記載が話題になりましたね。(笑)

RiskIQ のリサーチャの観測によると、全体の70%は対策済みのバージョン 4.92 にアップデートされているとのことです。

ただし、全体の数から考えるとまだまだ脆弱性を含むバージョンはたくさんあるとのことです。

観測されている攻撃パターンは2つあるようです。

Tor を利用して不正なスクリプトを取得する

tor2web の routing サービスを利用して、 an7kmd2wp4xo7hpr サービスにてスクリプトを設置 (すみません、Tor 不勉強なもので。。)

攻撃者が用意した C2 サーバからスクリプトを取得する

C2サーバ 173[.]212[.]214[.]137/s にてスクリプトを設置

結論としては、

サーバを適当にインターネットに公開しないこと

パッチ運用頑張ること

以上につきますね。

Interop でもパッチ運用の話多かったな~

ランサムウェア MegaCortex の活動

先日、ランサムウェア Gandcrab の終息報道が話題になりました。

ただ、ランサムウェア自体が終わりになったわけではなく、ランサムウェア MegaCortex についての記事が Malwarebytes から出ていました。

ブログ記事に記載のある、MegaCortex の概要は以下です。

MegaCortex の配布方法は明らかになっていない

MegaCortex がダウンローダーから落とされてくる際の、C2 サーバは明らかになっている

組織のネットワークが侵害されると、攻撃者はドメインコントローラーのアクセス権を奪取し、感染拡大を試みる

MegaCortex の配布には Qakbot、Emotet、Rietspoofが使われていると予想されている

具体的な攻撃対象も明らかになっていない

Emotet 経由で落とされてくるランサムウェアとして Gandcrab が使われていましたが、今後は使われていく可能性もあるんですかね。

今後に注目ですね。

ここからは、一週間のまとめなので、ざっと流し読みしていただければと。 量が多くて僕自身もしんどいので、タイトルの流し読み→気になるところは、あとで見ることをおすすめします。

マルウェア・攻撃キャンペーン

Echobot Botnet Spreads via 26 Exploits, Targets Oracle, VMware Apps https://t.co/P90kQmlupV

AESDDoS Botnet Malware Infiltrates Containers via Exposed Docker APIs - https://t.co/ketjGx7BCz

pyLocky Decryptor Released by French Authorities https://t.co/TDRKVl39L8

Outlaw Hacking Group’s Botnet Observed Spreading Miner, Perl-Based Backdoor https://t.co/JEwBmHHuzu

MegaCortex continues trend of targeted ransomware attacks https://t.co/XAbkvVNXax

Shifting Tactics: Breaking Down TA505 Group’s Use of HTML, RATs and Other Techniques in Latest Campaigns https://t.co/rsQ8cHaIZ6

RAMBleed Attack Can Steal Sensitive Data From Computer Memory https://t.co/J9rLG0VCTV

MuddyWater Resurfaces, Uses Multi-Stage Backdoor POWERSTATS V3 and New Post-Exploitation Tools https://t.co/Vf0D4igcs2

脆弱性・アップデート関連

Security vulnerabilities fixed in Thunderbird 60.7.1 — Mozilla https://t.co/UITE4JdFZY

Exim Releases Security Patches https://t.co/NUbsQuXEoK

Stable Channel Update for Desktop https://t.co/IIbBoxJi4F

Critical Vulnerability Discovered in Evernote's Chrome Extension | Blog | Guardio https://t.co/VZn2SCMN6x

Cisco IOS XE Software Web UI Cross-Site Request Forgery Vulnerability https://t.co/QqppR3NkLY

MyBB <= 1.8.20: From Stored XSS to RCE https://t.co/78GB1Ednnn

Intel Releases Security Updates, Mitigations for Multiple Products | US-CERT https://t.co/GVC1wO4oMl

June 2019 Security Updates https://t.co/4gVCqpeBcH

Adobe Releases Security Updates https://t.co/UV6hgXeO79

Alert Logic Researchers Find Another Critical Vulnerability in WordPress WP Live Chat – CVE-2019-12498 https://t.co/inbGs9xMbq

VLC 3.0.7 and security - Yet another blog for JBKempf https://t.co/mPuEmM2PmX

インシデント関連

Twitter URLs Can Be Manipulated to Spread Fake News and Scams https://t.co/VLbJa6xDno

Doctor Web: Android users threatened by fraudulent push notifications https://t.co/FFQdCM6cXo

Houdini Worm Transformed in New Phishing Attack https://t.co/e0Dk9yo8Y3 @cofenseから

Exim email servers are now under attack https://t.co/ttSvC4kC9c @ZDNet & @campuscodiから

イオンカードで2200万円不正利用 会員アプリ悪用か:朝日新聞デジタル https://t.co/mZwr01DEvG

楽天をかたるフィッシングメールについての注意喚起 https://t.co/8msGCetKfM

DDoS Attack on Telegram Messenger Leaves Users Hanging https://t.co/Lp3SACxsQL

Spain’s top soccer league fined over its app’s ‘tactics’ https://t.co/0a7oiIE313

VIP WordPress Sites Currently Experiencing Availability Issues https://t.co/CrCcDcM0j5

1.1M Emuparadise Accounts Exposed in Data Breach https://t.co/70KKdNbRIA

Radiohead Releases OK Computer Sessions After Hack, Won't Pay Ransom https://t.co/MquMzcad4l

Food Bank Hit By Ransomware, Needs Your Charity to Rebuild https://t.co/ov1K191x88

U.S. Customs and Border Protection says photos of travelers were taken in a data breach - The Washington Post https://t.co/QYIIMa8qy4

It looks like another DNS compromise hack happening https://t.co/J7880CEY5q

IC3 Issues Alert on HTTPS Phishing https://t.co/s8eq4TABHU

Gaming Site Emuparadise Suffered Data Breach of 1.1M Accounts https://t.co/CCdL5GvW4h

CVE-2019-2725 Exploited and Certificate Files Used for Obfuscation to Deliver Monero Miner - https://t.co/iPcjOV1WYz

China Routed Traffic from European Carriers for Two Hours https://t.co/GIE4xe5l2E

Quest, LabCorp, AMCA Sued For Breach Impacting Over 19 Million https://t.co/m8Z4X6mdxt

ビジネス・政治・レポート

サイバー感染家電特定…IoT機器「踏み台」に悪用 : 国内 : 読売新聞オンライン https://t.co/xfweaacPvD

Qld budget sinks $85 million into digital services, cyber security https://t.co/wZi5JqURDD

Troy Hunt: Project Svalbard: The Future of Have I Been Pwned https://t.co/j5gX6SFJOM

Rapid7 Releases Industry Cyber-Exposure Report: FTSE 250 https://t.co/KOdOZQN4vV

楽天 宿泊に「最安値条項」…契約に記載 表示順も拘束か : 国内 : 読売新聞オンライン https://t.co/qVKl6oTBnB

最後に

最近、いろんなメディアで「働き方改革」だったり「AI」みたいなのが取り上げられていて、それ自体がドラマになっちゃったりってのが多いですよね。

それだけ、今の社会課題ってのが考えるステージに来てるんだなと思わされるばかりです(笑)

個人的には、「最大多数の最大幸福」が達成されることが大事なんじゃないかなって思ってます。

ハンサムの小売り主義ではないですよ(笑) 一気に青山のショップ店員になってしまいましたが、今週はこの辺で。